Бирусы атакуют!

USB has become so commonplace that we rarely worry about its security implications. USB sticks undergo the occasional virus scan, but we consider USB to be otherwise perfectly safe - until now.

USB has become so commonplace that we rarely worry about its security implications. USB sticks undergo the occasional virus scan, but we consider USB to be otherwise perfectly safe - until now.

This talk introduces a new form of malware that operates from controller chips inside USB devices. USB sticks, as an example, can be reprogrammed to spoof various other device types in order to take control of a computer, exfiltrate data, or spy on the user.

We demonstrate a full system compromise from USB and a self-replicating USB virus not detectable with current defenses.

We then dive into the USB stack and assess where protection from USB malware can and should be anchored.

BADUSB - ON ACCESSORIES THAT TURN EVIL

| Вложение | Размер |

|---|---|

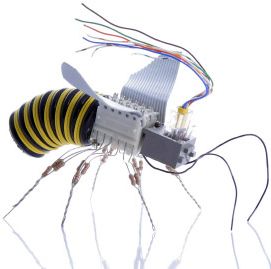

| birus.jpg | 11.98 КБ |

guru3d.com/news-story/macs-vulnerable-to-virus-is-not-removable.html

Дрессируем коров

В продолжении темы.

nnm.me/blogs/hugobosss/uefi-kak-snafu/

habrahabr.ru/post/250775/

lenta.ru/news/2015/02/17/nsavirus/

Где там Роман, говоривший что скоро попрошивают всё на свете...

Дрессируем коров

Сейчас спецслужбы выстроятся в очередь за стендами типа PC3000 и их аналогами. Или чем там сейчас модно прошивки жёстких дисков считывать/записывать?

Дрессируем коров

cdn1.vox-cdn.com/uploads/chorus_asset/file/3415904/Equation_group_question...

twitter.com/wzornet

Дрессируем коров

securitylab.ru/news/472059.php

Дрессируем коров

oszone.net/27444/OS_X_UEFI_bug

А говорили UEFI надёжней и безопасней...

Дрессируем коров

Отправить комментарий